Desde este blog insistimos a menudo en el constante incremento del número de ciberataques. Hay razones para hacerlo: el pasado año aumentaron un 30% a nivel global, y todas las previsiones apuntan a que esta tendencia seguirá al alza. Además, las técnicas empleadas por los cibercriminales son cada vez más sofisticadas. Ante este panorama, la protección de los endpoints y perímetros de red puede resultar insuficiente.

Las organizaciones necesitan, más que nunca, soluciones de seguridad que no solo sean capaces de reaccionar a las diferentes amenazas, sino también de predecirlas. Es aquí donde entran en juego los sistemas EDR, una solución proactiva que se presenta como un valioso aliado para amortiguar los riesgos derivados de un incidente de ciberseguridad.

En este artículo profundizaremos en qué son, cómo funcionan y sus principales ventajas y desventajas. Y, por supuesto, explicaremos los motivos que hacen de ellos un gran recurso para proteger de una forma más eficiente la información de tu empresa.

¿Qué es un sistema EDR?

Un EDR es un sistema de protección y monitorización de la red, los dispositivos e infraestructura tecnológica de una organización. El acrónimo procede del inglés ‘Endpoint Detection Response’ (detección y respuesta del punto final). ¿Qué es un endpoint? Cualquier dispositivo informático que se comunica a través de una red a la que está conectado: ordenadores, teléfonos móviles, tablets, servidores… Al ser el punto final de la red representan uno de las principales puertas de entrada de los cibercriminales, que saben bien cómo sacar partido a sus vulnerabilidades.

Ante un ciberataque, cada segundo es oro. Los daños pueden multiplicarse exponencialmente con cada minuto que pase. Por eso, en caso de que el resto de sistemas de prevención fallen y el atacante sobrepase la primera línea de defensa que construyen los antivirus y cortafuegos, las herramientas EDR pueden marcar la diferencia. Permiten a los técnicos en seguridad informática responder de forma inmediata y mitigar el nivel de amenaza, ya sea bloqueando procesos maliciosos, poniendo en cuarentena el dispositivo objeto del ataque o activando el protocolo de respuesta a incidentes.

Por tanto, el principal objetivo de un EDR es reforzar la seguridad de los endpoints de la empresa y así mantener protegida la red interna. Al combinar varios elementos y tecnologías de detección, mejoran, de forma completamente autónoma, la identificación y prevención de amenazas complejas, así como su posterior eliminación.

¿Cómo funcionan los sistemas EDR?

Estos sistemas combinan diferentes soluciones (antivirus tradicional, herramientas de monitorización, sistemas de inteligencia artificial, herramientas de machine learning, etc.) para anticiparse, detectar y responder de forma rápida y eficaz ante amenazas avanzadas.

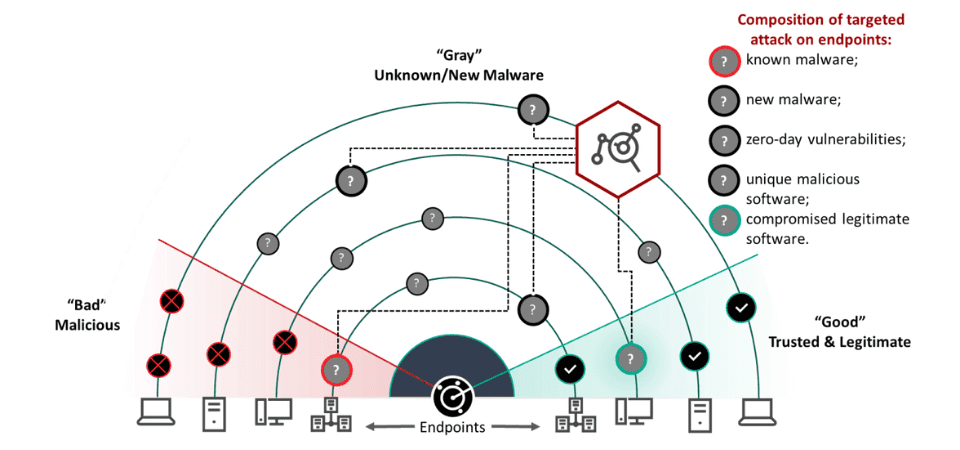

¿Cómo lo hacen? Los EDR supervisan en tiempo real el funcionamiento de todos los dispositivos endpoint de una organización y el comportamiento de la red interna, notificando cualquier anomalía. Simultáneamente, generan una base de datos que clasifica los archivos en función de si son seguros, peligrosos o aún desconocidos.

A través de ella, el sistema se encarga de gestionar los archivos sospechosos, ejecutándolos tal y como lo haría un usuario real, pero en un entorno de pruebas aislado y seguro. Mediante su observación, determina si es legítimo o malicioso, en cuyo caso queda bloqueado en todos los dispositivos, tanto en el momento de identificar la amenaza como ante futuros intentos de ataque.

Entre las herramientas que habitualmente incluye un sistema EDR podemos encontrar:

- Herramientas de Inteligencia Artificial y Machine Learning.

- Sistemas virtuales aislados y entornos de prueba (sandbox).

- Herramientas de monitorización en tiempo real.

- Gestores de listas blancas y negras para correo electrónico, direcciones IP y páginas web.

- Mecanismos de integración e interoperabilidad con antivirus y otras tecnologías de seguridad (antimalware, SIEM, IPS/IDS…).

- Herramientas de análisis forense para la investigación de incidentes pasados.

- Sistemas de alertas.

Ventajas y desventajas de las herramientas EDR

La implantación de un sistema EDR implica numerosas ventajas en la gestión diaria de la infraestructura de seguridad digital de una empresa:

- Recopilación automática y exhaustiva de las características de los dispositivos endpoint y de la propia red, tanto a nivel de hardware como de software, lo que permite crear patrones de detección automatizados e instaurar principios para una protección precoz.

- Monitorización continua y en tiempo real de sistemas y archivos, notificando cualquier modificación, intento de acceso y demás acciones sospechosas para actuar y restringir la amenaza antes de que ésta se materialice.

- Escaneo de IOCs y reglas YARA, que permiten analizar y detectar las amenazas provocadas por amenazas complejas prácticamente al instante.

- Localización en un único entorno de toda la información relativa a incidentes o eventos sospechosos, facilitando una investigación inmediata.

- Configuración de una segunda línea de defensa frente a las amenazas que traspasen la primera capa de seguridad, como el antivirus o el firewall.

Sin embargo, y a pesar de la enorme utilidad de estos sistemas en materia de ciberseguridad, es necesario tener en cuenta que también presentan algunos inconvenientes:

- La configuración y puesta en marcha del sistema es compleja, por lo que requiere la intervención de técnicos especializados.

- Los dispositivos a monitorizar deben contar con sistemas operativos compatibles con la herramienta seleccionada para poder ser analizados.

- En determinadas circunstancias no es posible monitorizar y analizar conexiones cifradas.

- Su implantación exige una inversión mucho más elevada que la necesaria para sistemas de antivirus tradicionales.

Diferencias entre EDR y EPP

Las siglas EPP (Endpoint Protection Platform) aluden a los sistemas de seguridad unificada tradicionales, en los que se incluyen antivirus, antispyware, firewalls y demás soluciones de protección de los endpoints. Este tipo de sistemas controlan las amenazas conocidas de malware tradicional (virus, troyanos, gusanos, programas espía…), pudiendo incluso actuar contra algunas amenazas desconocidas.

Aunque los sistemas EDR comparten con ellos muchas funcionalidades, llevan la protección un paso más allá. Mientras que los EPP se limitan a la protección del perímetro, evitando que las posibles amenazas accedan a la red; los sistemas EDR actúan frente a los mecanismos diseñados específicamente para penetrar en ella: phishing, ransomware, amenazas persistentes avanzadas (APT), malware de tipo polimórfico, vulnerabilidades zero day o ataques de ingeniería social.

De ahí que podamos considerar los EDR como una evolución del antivirus tradicional: llegan donde las soluciones EPP no pueden. Lo que no significa que éstas sean prescindibles. Para garantizar una protección efectiva y fiable ambas deben colaborar y complementarse: los EPP controlarán las amenazas conocidas a nivel de perímetro y los EDR las amenazas complejas desconocidas en cada equipo individual.

La seguridad más avanzada a tu alcance

En definitiva, las herramientas EDR permiten a las empresas elevar considerablemente su nivel de protección. Ofrecen una visibilidad completa de extremo a extremo sobre cada equipo de la infraestructura tecnológica corporativa, y añaden una valiosa capa de inteligencia de seguridad que permite incrementar la capacidad de respuesta ante cualquier amenaza.

Ante un escenario como el actual, voluble y cambiante, la seguridad endpoint no puede depender exclusivamente de soluciones EPP. Razón por la que cualquier pequeña o mediana empresa debería tener en cuenta implementar un sistema EDR. Aunque suponga una inversión inicial más elevada, su capacidad para reducir ostensiblemente los efectos de los ciberataques más sofisticados hará que pronto esté amortizada, evitando a largo plazo los enormes gastos derivados de un posible incidente de seguridad.

Si estás valorando implementar un sistema EDR, pero no dispones del personal o los recursos para desarrollar su despliegue y configuración, puedes contar con los servicios de Cloud Center Andalucía.

Por un lado, somos partners de Kaspersky, líder mundial en soluciones y servicios de ciberseguridad, lo que nos permite ofrecer a nuestros clientes sus soluciones avanzadas para la protección de los endpoints. Por otro, ponemos al servicio de tu empresa un equipo de técnicos especializados y certificados. Además, dispondrás de un servicio de soporte non-stop 24x7x365.

Si estás interesado en saber cómo podemos ayudarte a llevar la seguridad de tu empresa un paso más allá, contacta sin compromiso con uno de nuestros consultores.